Step 1

รับ URI การเปลี่ยนเส้นทางจาก PBX

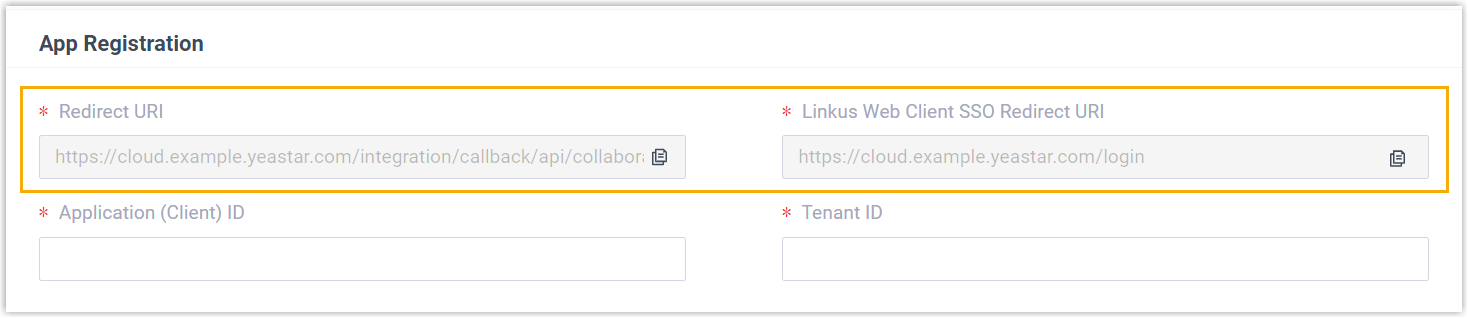

รับ URI การเปลี่ยนเส้นทางจากYeastar P-Series Cloud Editionคุณจะต้องใช้ข้อมูลเมื่อกำหนดค่าแอปพลิเคชัน Azure AD สำหรับการผสานรวม

1. ล็อกอินเข้าสู่เว็บพอร์ทัล PBX ไปที่ Integrations > Collaboration.

2. คลิก Integrate ที่ด้านข้าง Microsoft 365.

3. ในส่วน App Registration ให้จดบันทึก URI ต่อไปนี้ :

-

URI การเปลี่ยนเส้นทาง : ใช้เพื่อระบุตำแหน่งที่คุณจะถูกเปลี่ยนเส้นทางไปหลังจากการรับรองความถูกต้องในการรวมเสร็จสมบูรณ์

-

Linkus Web Client SSO Redirect URI : ใช้เพื่อตั้งค่าคุณสมบัติ Single Sign-on (SSO) ของ Linkus Web Client

Step 2

ลงทะเบียนแอปพลิเคชันในผู้เช่า Azure AD

ลงทะเบียนแอปพลิเคชัน Azure AD ที่จะใช้เชื่อมต่อYeastar P-Series Cloud Edition และ Azure AD

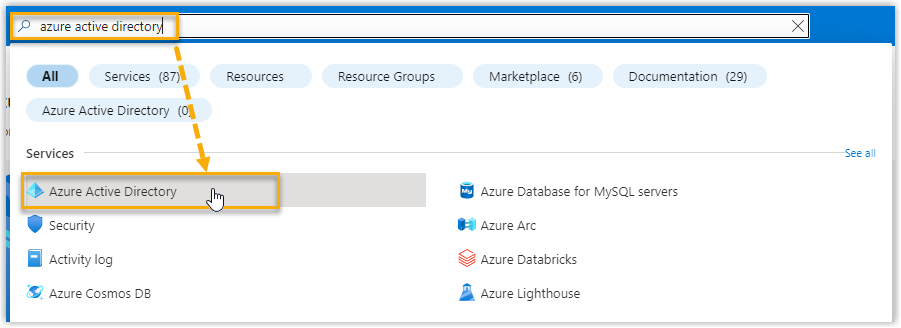

1. เข้าสู่ระบบ Microsoft Azure Portal ด้วยบัญชี Microsoft Azure Global Administrator

2. ในแถบค้นหา ค้นหาและเลือกบริการ Azure Active Directory เพื่อป้อน directory ขององค์กรของคุณ

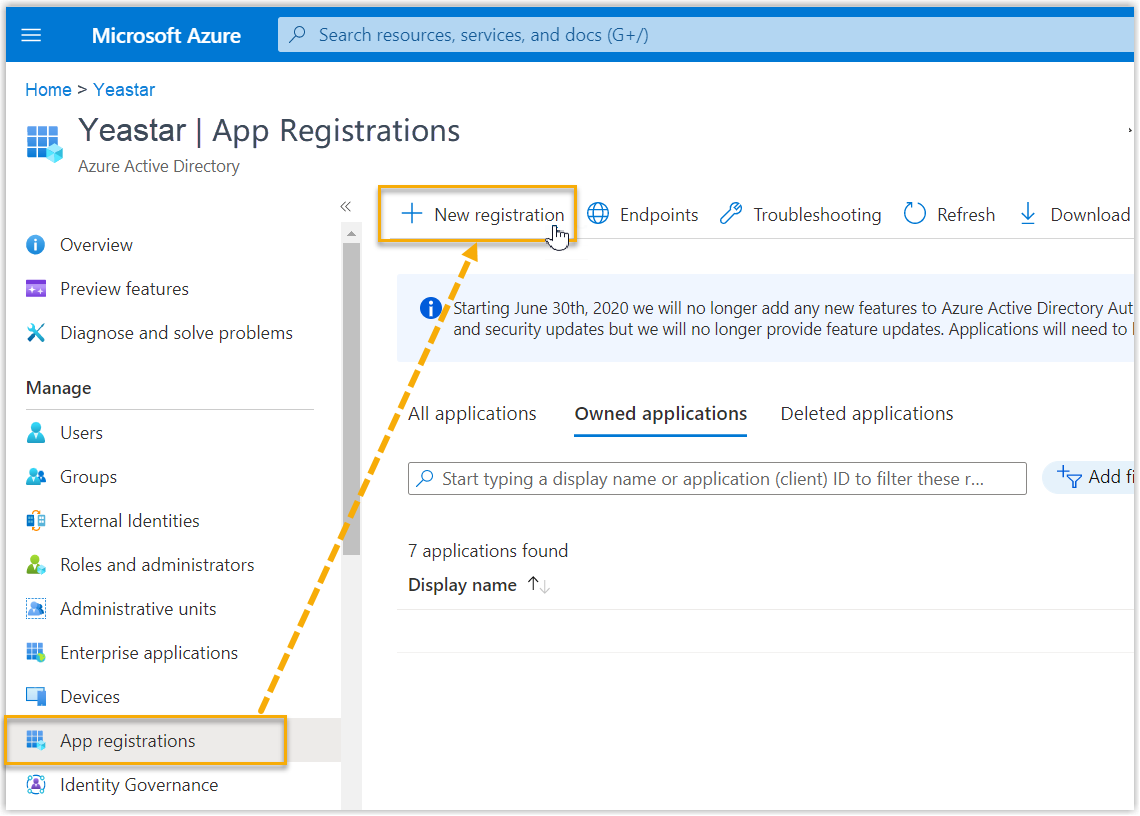

3. บนแถบนำทางด้านซ้ายของ Directory ขององค์กรให้ไปที่ App registrations จากนั้นคลิก New registration

3. บนแถบนำทางด้านซ้ายของ Directory ขององค์กรให้ไปที่ App registrations จากนั้นคลิก New registration

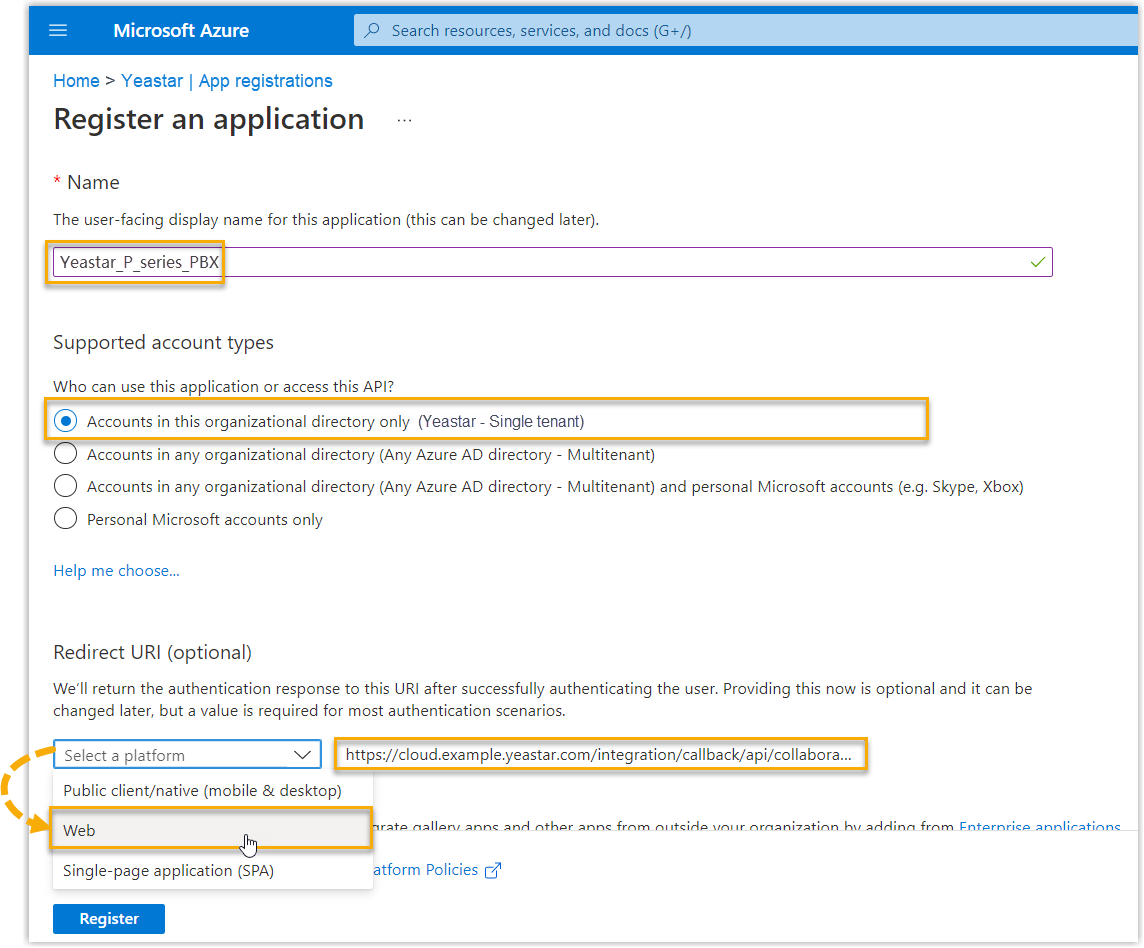

4. ในหน้า Register an application ให้ทำตามขั้นตอนดังนี้ :

4. ในหน้า Register an application ให้ทำตามขั้นตอนดังนี้ :

a. ป้อนข้อมูลการลงทะเบียนของแอปพลิเคชัน

a. ป้อนข้อมูลการลงทะเบียนของแอปพลิเคชัน

- Name : ระบุชื่อเพื่อช่วยคุณระบุแอปพลิเคชัน

- Supported account types (ประเภทบัญชีที่รองรับ) : เลือก Accounts in this organizational directory only

- Redirect URI (URI การเปลี่ยนเส้นทาง) : ใน drop-down list ให้เลือก Web จากนั้นวาง Redirect URI ที่ได้รับจาก PBX

b. คลิก Register

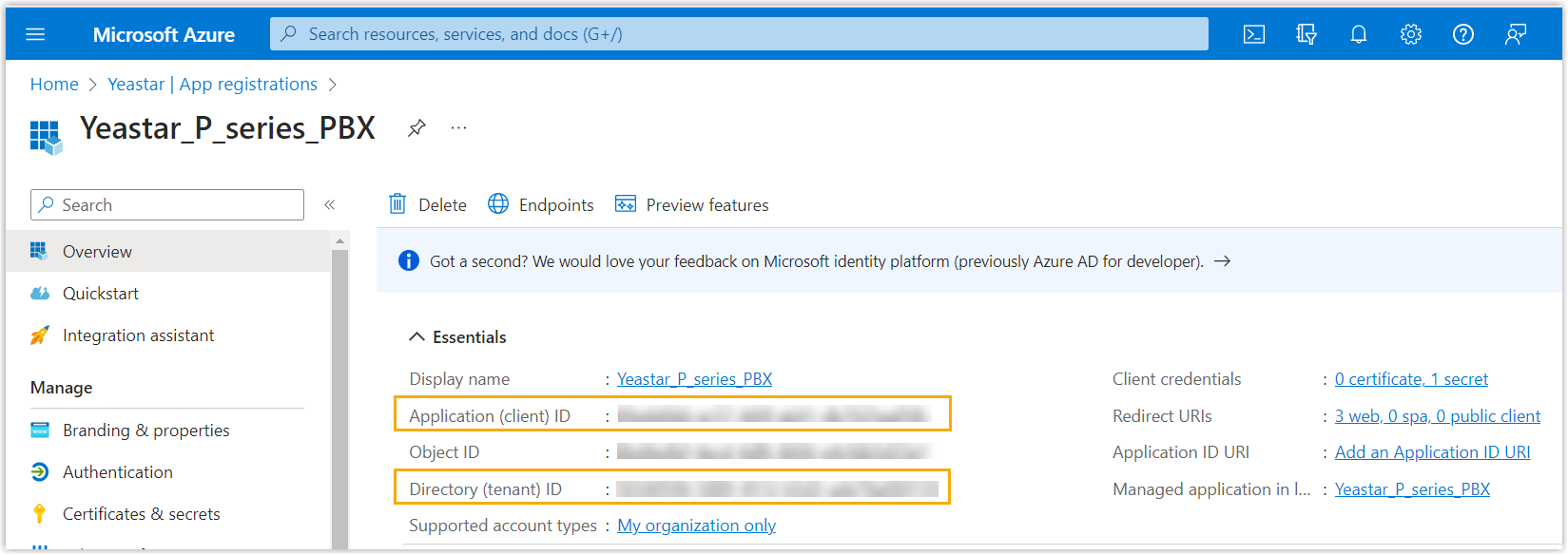

c. ลงทะเบียนแอปพลิเคชัน Azure AD สำเร็จแล้ว

d. Application (client) ID และ Directory (tenant) ID ของแอปพลิเคชันจะแสดงบนหน้า Overview ทำการจดบันทึกไว้เพราะคุณจะต้องกรอกลงใน PBX ในภายหลัง

เคล็ดลับ :

จำเป็นต้องมี Directory (tenant) ID หากเซิร์ฟเวอร์ PBX ของคุณเป็นเวอ์ืชัน 84.10.0.30 หรือใหม่กว่า

Step 3

Step 3

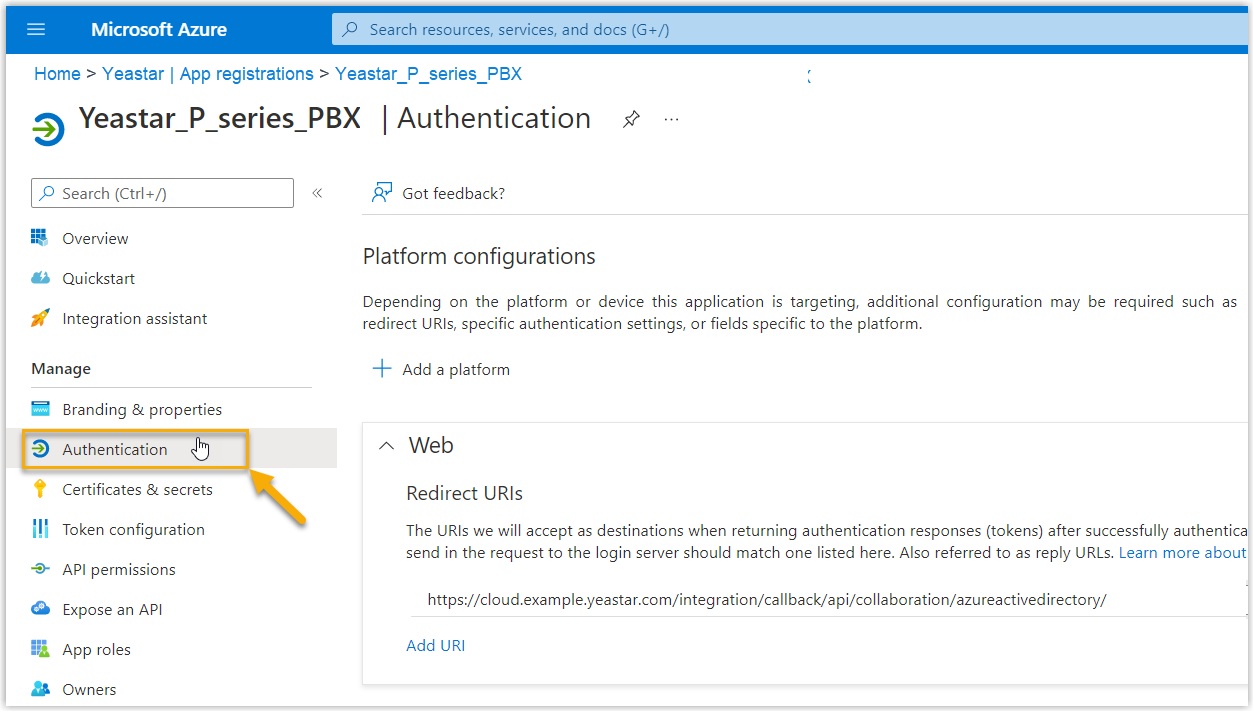

เพิ่ม URI การเปลี่ยนเส้นทาง SSO ไปยังแอปพลิเคชัน Azure AD (ไม่บังคับ)

หากคุณต้องการใช้ Single Sign-on (SSO) เพื่ออนุญาตให้ผู้ใช้ Azure AD ที่ซิงค์แล้วสามารถเข้าสู่ระบบ Linkus Web Client ด้วยบัญชี Microsoft ของตนได้ คุณจะต้องเพิ่ม Linkus Web Client SSO Redirect URI ลงในแอปพลิเคชัน Azure AD

1. ให้ไปที่ Authentication บนแถบ Navigation ทางด้านซ้ายของแอปพลิเคชัน Azure AD

2. เพิ่ม URI การเปลี่ยนเส้นทาง SSO ของ Linkus Web Client

2. เพิ่ม URI การเปลี่ยนเส้นทาง SSO ของ Linkus Web Client

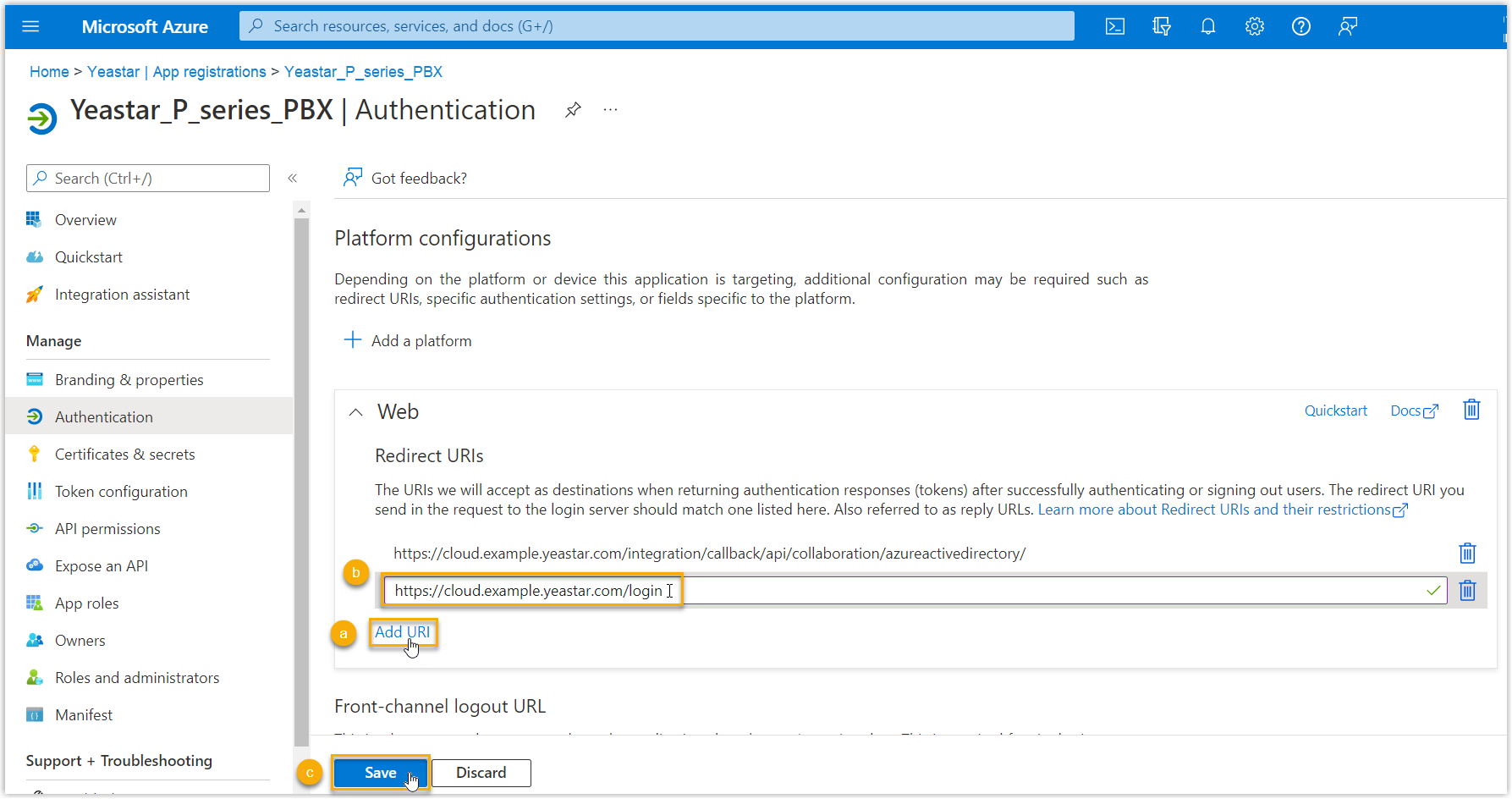

a. .ในหน้า Authentication คลิก Add URI ในส่วน Web

a. .ในหน้า Authentication คลิก Add URI ในส่วน Web

b. วาง Linkus Web Client SSO Redirect URI ที่ได้รับจาก PBX

c. คลิก Save

Step 4

ให้สิทธิ์แก่แอปพลิเคชัน Azure AD

สิ่งสำคัญ :

คุณไม่จำเป็นต้องดำเนินการขั้นตอนนี้หากเซิร์ฟเวอร์ PBX ของคุณเป็นเวอร์ชัน 84.10.0.30 หรือใหม่กว่า

ให้สิทธิ์แอปพลิเคชัน API ที่จำเป็นแก่แอปพลิเคชัน Azure AD ทำให้แอปพลิเคชันสามารถเข้าถึงข้อมูลที่ระบุภายใน Azure Active Directory

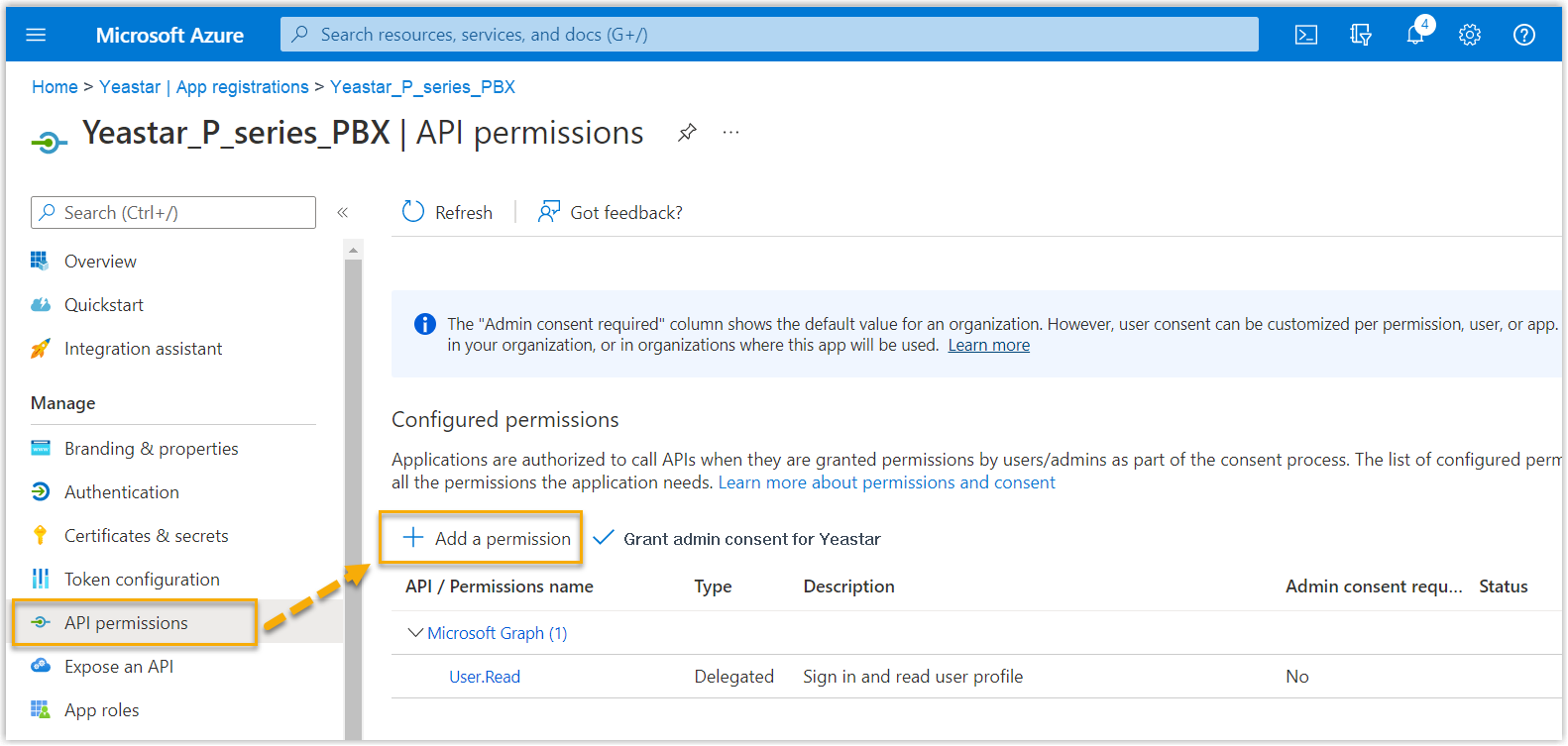

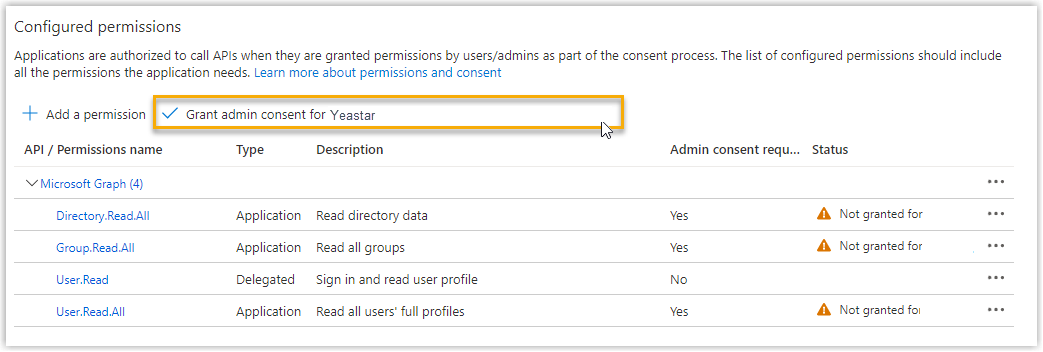

1. บนแถบนำทางด้านซ้ายของแอปพลิเคชัน Azure AD API permissions จากนั้นคลิก Add a permission

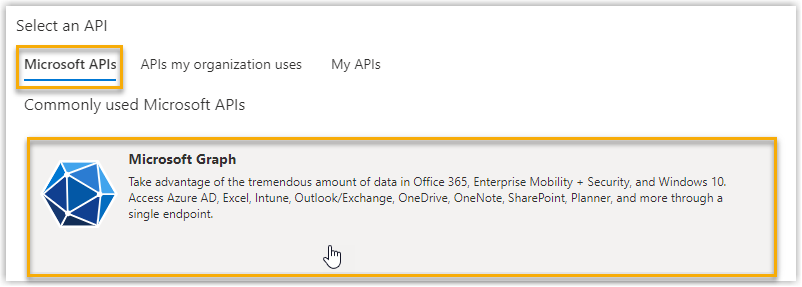

2. ในหน้า Select an API ให้ไปที่ Microsoft APIs > Microsoft Graph.

2. ในหน้า Select an API ให้ไปที่ Microsoft APIs > Microsoft Graph.

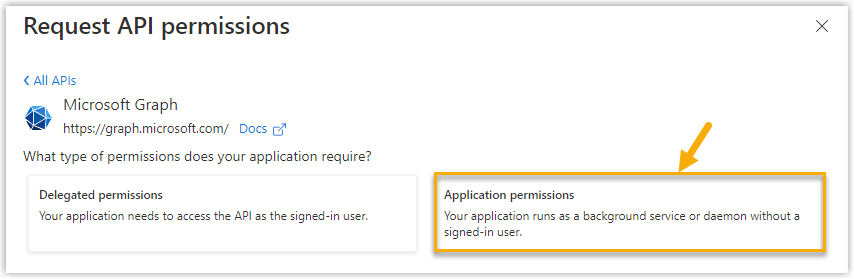

3. คลิก Application permissions

3. คลิก Application permissions

4. เพิ่มการอนุญาตแอปพลิเคชันที่จำเป็น:

4. เพิ่มการอนุญาตแอปพลิเคชันที่จำเป็น:

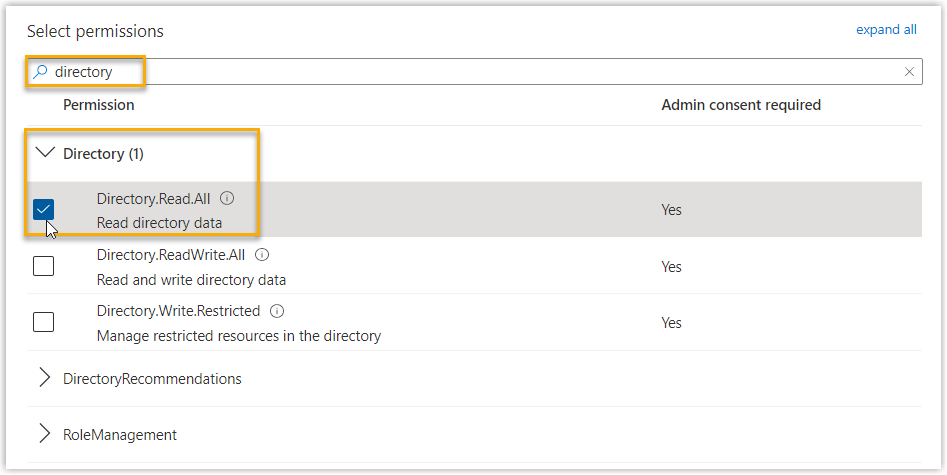

a. ในแถบค้นหา ให้ป้อนคำสำคัญเพื่อค้นหาและเลือกสิทธิ์ที่จำเป็นต่อไปนี้ :

|

การอนุญาต |

คำอธิบาย |

|

|

อนุญาตให้แอปพลิเคชันอ่านข้อมูลใน directory ขององค์กรของคุณ เช่น ผู้ใช้และกลุ่ม |

|

|

อนุญาตให้แอปพลิเคชันอ่านคุณสมบัติโปรไฟล์ของผู้ใช้ในองค์กรของคุณ |

|

|

อนุญาตให้แอปพลิเคชันอ่านคุณสมบัติของกลุ่มและการเป็นสมาชิก |

b. คลิก Add permissions

สิทธิ์ที่เลือกจะถูกเพิ่มลงในรายการสิทธิ์

c. คลิก Grant admin consent for... เพื่อให้สิทธิ์แก่แอปพลิเคชัน

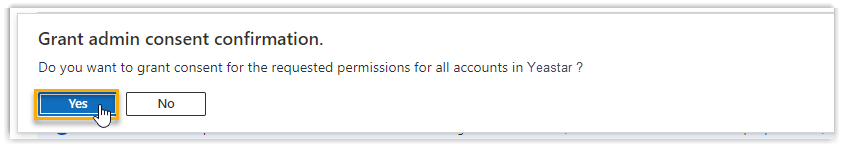

d. ในกล่องโต้ตอบป๊อปอัป คลิก Yes เพื่อดำเนินการต่อ

d. ในกล่องโต้ตอบป๊อปอัป คลิก Yes เพื่อดำเนินการต่อ

Status ของการอนุญาตจะเปลี่ยนเป็น การอนุญาต API ได้รับการอนุญาตแก่แอปพลิเคชันเรียบร้อยแล้ว

Status ของการอนุญาตจะเปลี่ยนเป็น การอนุญาต API ได้รับการอนุญาตแก่แอปพลิเคชันเรียบร้อยแล้ว

Step 5

สร้างความลับไคลเอ็นต์สำหรับแอปพลิเคชัน Azure AD

สร้าง client secret สำหรับแอปพลิเคชัน Azure AD เพื่อตรวจสอบแอปพลิเคชันในการผสานรวมระบบ

1. ไปที่ใบรับรอง Certificates & secrets > Client secrets บนแถบนำทางด้านซ้ายของแอปพลิเคชัน Azure AD จากนั้น คลิก New client secret.

2. ในหน้า Add a client secret ให้ทำดังนี้ :

a. เพิ่มคำอธิบายและกำหนดวันหมดอายุสำหรับ client secret

b. ที่ด้านล่าง client secret ของหน้า คลิก Add

client secret จะถูกสร้างขึ้นและแสดงในรายการ Client secrets

บันทึก client secrets ของลูกค้า เนื่องจากคุณจะต้องกรอกลงใน PBX ในภายหลัง

สิ่งสำคัญ :

บันทึกค่าความลับไคลเอ็นต์ก่อนออกจากเพจ เนื่องจากคีย์จะแสดงเพียงครั้งเดียว มิฉะนั้นคุณจะต้องสร้างความลับใหม่

Step 6

Step 6

เชื่อมต่อ PBX และ Azure AD

กรอก application ID และ client secret ที่รวบรวมจากแอปพลิเคชัน Azure AD ลงใน PBX เพื่อใช้งานการผสานรวมระหว่าง Yeastar P-Series Cloud Editionและ Azure Active Directory

1. ล็อกอินเข้าสู่เว็บพอร์ทัล PBX ไปที่ Integrations > Collaboration.

2. คลิก Integrate ข้างบริการ Microsoft 365

3. ในส่วน App Registration ให้ป้อนข้อมูลต่อไปนี้ :

- Application (Client) ID : วาง application ID.

- Tenant ID : วาง tenant ID.

4. ในส่วน Certificates & Secrets ให้วาง client secret ในช่อง client secret

5. คลิก Save

คุณถูกเปลี่ยนไปยังหน้า Sign-in ของ Microsoft

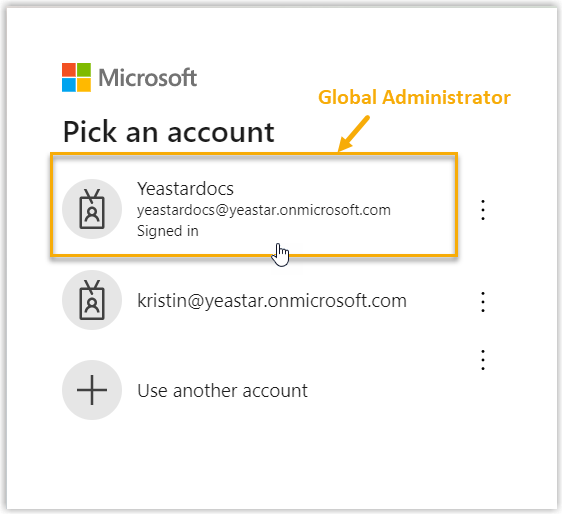

6. ลงชื่อเข้าใช้ด้วยบัญชี Microsoft Azure ที่มี Global Administrator

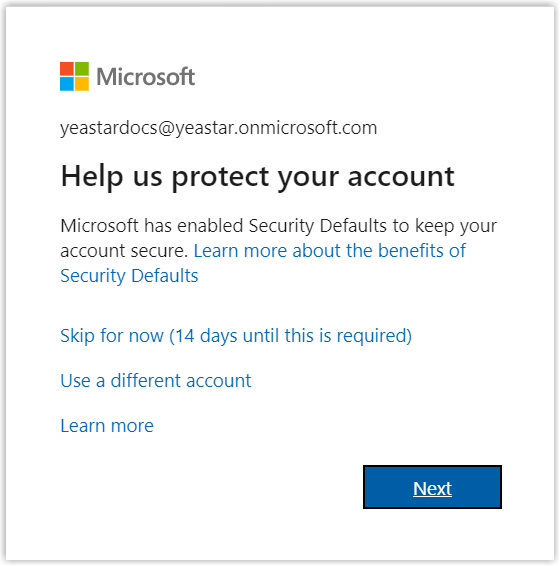

7. คุณอาจถูกขอให้ทำการยืนยันความปลอดภัยเพิ่มเติม คลิก Next เพื่อเสร็จสิ้นหรือข้ามไปก่อน

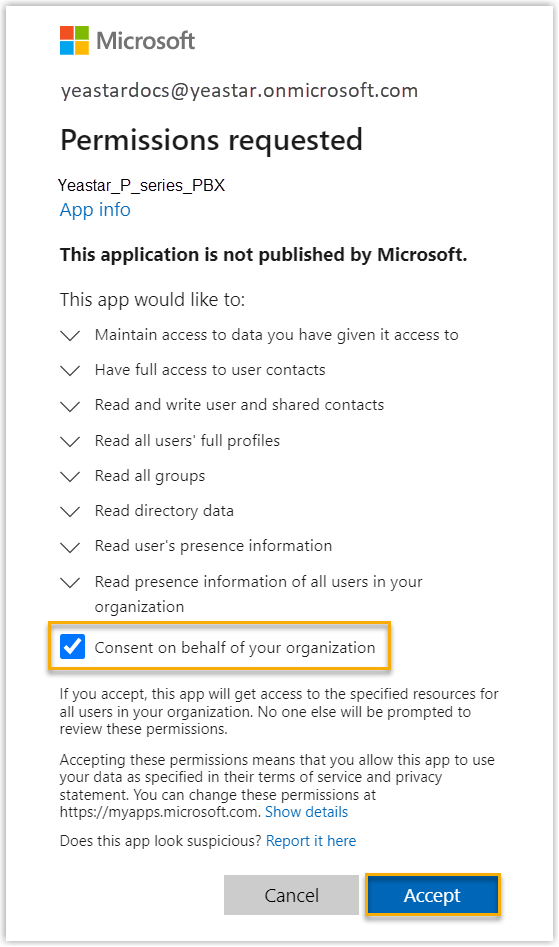

8. ในหน้าต่างป๊อปอัป ให้ตรวจสอบสิทธิ์แล้ว คลิก Accept เพื่อยืนยัน

เคล็ดลับ :

หากเซิร์ฟเวอร์ PBX ของคุณคือ 84.10.0.30 หรือใหม่กว่า คุณสามารถให้ความยินยอมในนามขององค์กรของคุณในหน้านี้ได้ตามต้องการ

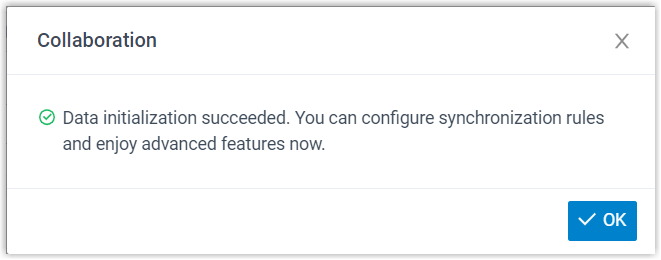

9. บนหน้าการกำหนดค่า PBX คลิก Yes เพื่อปิดกล่องโต้ตอบ

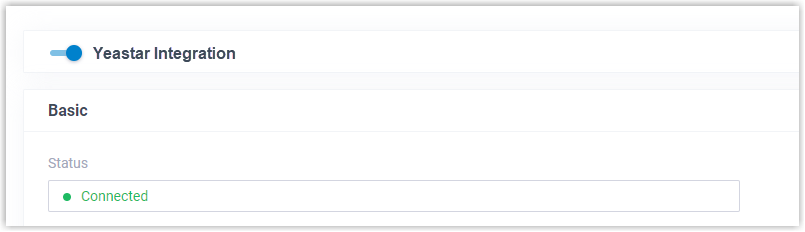

ผลลัพธ์

ผลลัพธ์

สถานะของการสานรวมจะแสดงว่า Connected หมายความว่า PBX เชื่อมต่อกับ Azure Active Directory ขององค์กรของคุณได้สำเร็จ